ランサムウェア対策の基本と感染経路とは?今すぐできる防止策を解説

ランサムウェアとは?基本と特徴

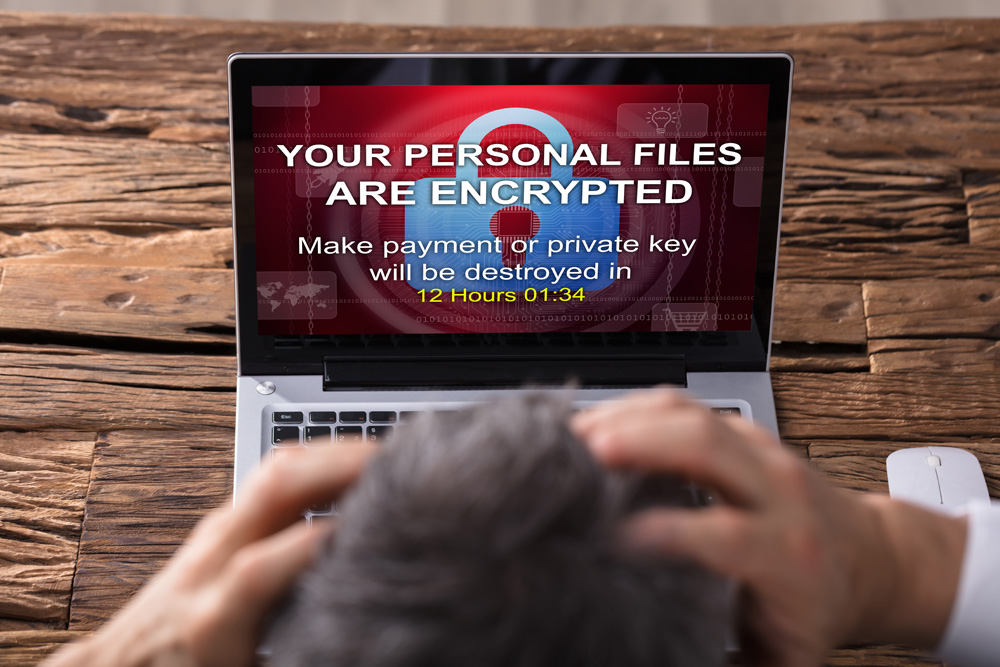

ランサムウェアとは「身代金(Ransom)」+「ソフトウェア(Software)」を組み合わせた言葉です。

感染するとパソコンやサーバー内のファイルを暗号化し、復元と引き換えに金銭を要求するサイバー攻撃の一種です。

ランサムウェアの定義と目的

従来のウイルスと何が違うのか?

従来のマルウェアは個人情報を抜き取ったり端末を破壊したりすることが主流でした。

これに対してランサムウェアは「暗号化による業務停止と金銭要求」が特徴です。

暗号化されたファイルは自力で復元するのがほぼ不可能で、復旧には多大なコストや時間がかかります。

つまり、被害が直接的で長期化する点が、従来のウイルスと大きく異なるポイントです。

ランサムウェアの主な感染経路とは?

ランサムウェアの被害を防ぐためには、まず「どこから侵入してくるのか」を理解することが重要です。

メール添付・フィッシングからの感染

最も多い感染経路がフィッシングメールです。

添付ファイルや不正リンクを開くことで、気づかないうちにランサムウェアが侵入します。

攻撃者は本物そっくりの請求書や配送案内を装い、受信者に「急いで確認しなければ」と思わせます。うっかりクリックしてしまうと、数秒で端末にマルウェアが入り込むリスクがあります。

リモートデスクトップ(RDP)経由の侵入

テレワーク環境が広がる中、RDPの脆弱な設定を狙った攻撃も急増しています。

ID・パスワードが弱いままだと、攻撃者が総当たり攻撃で突破し、不正ログインされる恐れがあります。

便利なリモート接続だからこそ油断しやすく、「中小企業だから狙われない」という思い込みが一番危険です。

ソフトウェアの脆弱性やパッチ未適用による攻撃

システムやアプリケーションのセキュリティ更新(パッチ)が遅れると、その隙を突かれて攻撃されます。

特にサポートが終了した古いシステムを使い続けている企業は、攻撃者から「狙いやすい標的」としてマークされることがあります。

最新の状態を保つことが、もっともシンプルかつ効果的な防御策です。

ランサムウェアに感染したら?企業が取るべき初動対応

万が一ランサムウェアに感染した場合、焦って誤った行動を取ると被害が拡大します。ここでは、感染時の基本的な対応を解説します。

やってはいけないNG対応

「早く復旧したい」と焦って身代金を支払う企業もありますが、これは非常に危険です。

支払っても暗号化が解除されない、別の攻撃で再び狙われるといった事例が世界中で報告されています。

一度でも身代金を払えば、「支払う企業リスト」として攻撃者に記録されるリスクもあるのです。

感染後に必要な対応ステップ

- ネットワークから隔離:感染端末をすぐに切り離し、社内ネットワーク全体への拡散を防ぐ。

- ログ保存:原因特定や法的対応のために操作ログを残しておく。

- 専門機関へ通報・相談:セキュリティベンダーや警察庁サイバー犯罪対策窓口などへ速やかに連絡。

- バックアップからの復旧:安全なバックアップがあれば復旧できるため、事前の備えが大きな差を生みます。

ランサムウェア対策の基本|今すぐできる防止策

セキュリティソフト・WAFの導入

最新のセキュリティソフトやWAF(Web Application Firewall)を導入することで、既知の攻撃を検知・遮断できます。

特にWAFは、Webアプリケーションを狙った攻撃からECサイトや社内システムを守るのに有効です。

社員教育・フィッシング対策訓練

セキュリティは技術だけでは守れません。従業員が怪しいメールやリンクを開かない習慣を身につけることが、最大の防御となります。

定期的な模擬訓練を行い、常に意識を高めておきましょう。

バックアップと復旧体制の整備

「感染したらどうするか」を前提に備えるのが現実的な対策です。

重要データは毎日〜週単位でバックアップを取り、外部の安全な環境に保管しましょう。

クラウドバックアップの活用も有効で、被害に遭っても業務停止を最小限に抑えることができます。

DIT Securityの「企業のセキュリティ対策」を強化

DIT Securityではシステムにあわせた導入支援から、万が一の場合のサポートまで、一貫して対応できる体制を整えています。

詳しくはWAFサービスの詳細ページをご覧ください。。

他のサイバー攻撃とどう違う?混同しやすい攻撃と比較

ランサムウェアを理解するために、他の攻撃との違いも整理しておきましょう。

DDoS攻撃との違い

DDoS攻撃は「大量アクセスでサーバーを停止させる」ことが目的で、金銭要求は伴わないケースが多いです。

対してランサムウェアは直接的に金銭を得るための攻撃であり、被害の性質が大きく異なります。

DDoS攻撃については『WAFとは?DDoS攻撃・不正アクセスから守る最新のセキュリティ対策』もご覧ください。

情報漏洩型攻撃との違い

情報漏洩型攻撃は「データを盗み出して公開・転売する」ことが目的です。

ランサムウェアは盗むのではなく「使えなくして金銭を要求する」点で異なります。

どちらも信用失墜を招きますが、被害の方向性が異なります。

AIによるサイバー攻撃との違い

AIを活用した自律型攻撃は新たな脅威ですが、本記事では従来型ランサムウェアを中心に解説しました。

AI攻撃は「高度化・自動化」に焦点を当て、ランサムウェアは「金銭要求型マルウェア」として整理すると、理解がしやすくなります。

まとめ|ランサムウェアに“備える”ことが最大の対策

ランサムウェアは誰もが被害に遭う可能性のあるサイバー脅威です。

感染経路を理解し、感染したら適切に対応できる準備を整え、日頃から多層的な対策を実施することが重要です。

DIT Securityでは、診断・対策・サポートまでをトータルで支援するサービスを提供しています。

「自社は大丈夫だろう」と油断せず、今すぐ備えることが、将来の大きな被害を防ぐ第一歩になります。

ランサムウェア対策を検討されている方は、ぜひDITのWAFサービスまでご相談ください。